Kleine Anmerkung:

Dieser Beitrag ist unsere Übersetzung des englischen Originalbeitrages von Microsoft. Da wir der Meinung sind, dass es sich bei dem Endpoint Plan 1 um einen der wichtigsten Sicherheitsaspekte der Microsoft 365 Welt handelt, haben wir für Dich zum leichteren Verständnis eine deutschsprachige Übersetzung vorgenommen. Dabei haben wir einige Teile zur besseren Lesbarkeit überarbeitet und auch die Werbebotschaften etwas realistischer gestaltet :). Die Kernaussagen sind jedoch gleich geblieben und aus dem Original übernommen.

Los gehts!

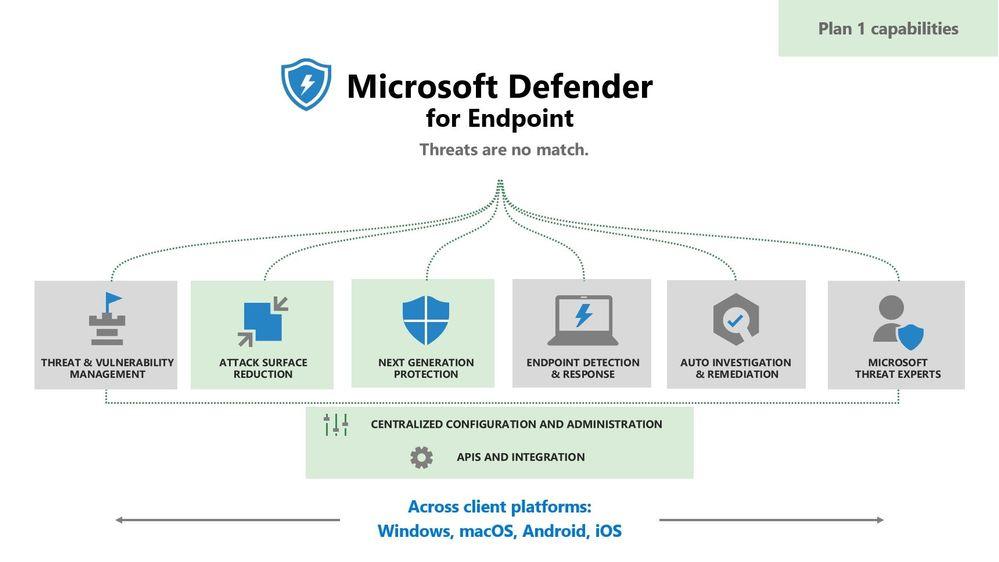

Wir freuen uns, heute die Übersicht der Kernfunktionen von von Microsofts branchenführenden Präventions- und Schutzfunktionen für Clientsysteme mit Windows, macOS, Android und iOS vorzustellen. Diese neue Lösung wird es mehr Sicherheitsteams auf der ganzen Welt erleichtern, die erstklassigen Grundlagen von Microsoft Defender for Endpoint zu erwerben und zu übernehmen.

Die Bedrohungslage ist komplexer denn je. Unternehmen mit ohnehin schon begrenzten Ressourcen versuchen Schritt zu halten. Gleichzeitig versuchen sie die eigene IT Infrastruktur so aufzustellen, dass sich den ständig ändernden Bedrohungen und den eigenen organisatorischen Anforderungen anpassen kann.

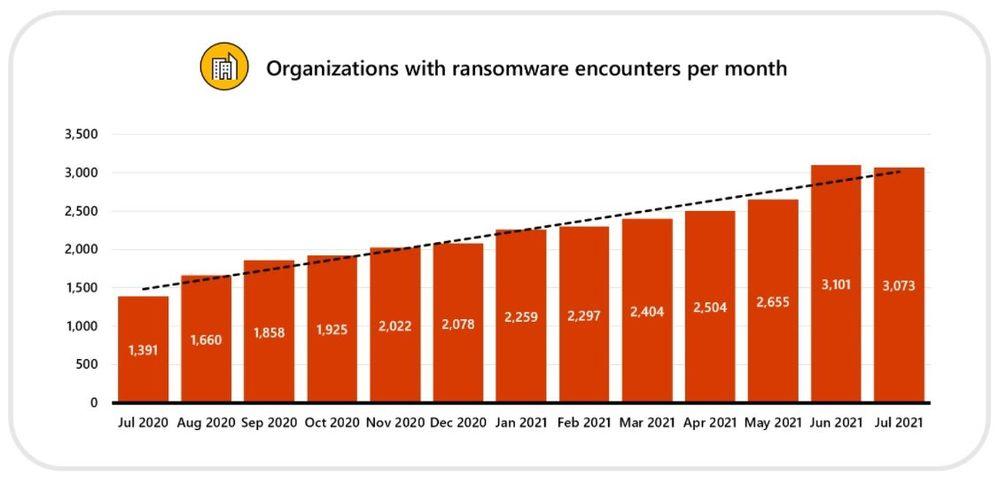

Der Client ist nach wie vor eine der am häufigsten angegriffenen Punkte im eigenen Netz, da neue und ausgefeilte Malware und Ransomware weiterhin zu den häufigsten Bedrohungen gehören. Zu Beginn der zweiten Jahreshälfte 2021 besteht Ransomware weiter fort und entwickelt sich unaufhörlich weiter. Der finanzielle Schaden weiter zu, und die Auswirkungen sind in zahlreichen Branchen zu spüren – nicht nur im privaten Sektor, sondern auch in öffentlichen Infrastrukturen.

Im Laufe des letzten Jahres haben Microsoft-Sicherheitsforscher einen Anstieg von fast 121 % bei Unternehmen festgestellt, die mit Ransomware konfrontiert waren (Juli 2020 – Juli 2021), wie in der folgenden Grafik dargestellt.

Die Raffinesse dieser Art von Angriffen und die Geschwindigkeit, mit der sie sich entwickeln, erfordern einen anderen Sicherheitsansatz, der auf cloudnativen Technologien basiert. Nur so kann eine leicht skalierende Infrastruktur aufgebaut werden, die auf tiefgreifender Bedrohungs- und menschlicher Logik aufbaut. Es braucht eine robuste Prävention, die KI und maschinelles Lernen nutzt, um Bedrohungen schnell zu stoppen und eine Lösung, die einen Zero-Trust-Ansatz ermöglicht.

Schaffung von Sicherheit für alle

Microsofts Ziel ist es seit einigen Jahren, einen vereinfachten, umfassenden Schutz zu bieten, der Sicherheitsverletzungen verhindert und dennoch den Raum für Innovation und Wachstum zu geben. Als Teil dieses Engagements hat Microsoft nun eine Reihe seiner grundlegenden Endpunktsicherheitsfunktionen für Windows, macOS, Android und iOS in einer neuen Lösung mit dem Namen Microsoft Defender for Endpoint Plan 1 zusammengefasst.

Mit Microsoft Defender for Endpoint P1 erhalten Kunden die folgenden Kernfunktionen:

- cloudbasierte Anti-Malware mit integrierter KI, die Ransomware, bekannte und unbekannte Malware und andere Bedrohungen bereits im Ansatz stoppt

- Funktionen zur Reduzierung der Angriffsfläche, die das Gerät abhärten, Zero-Days verhindern und eine granulare Kontrolle über den Zugriff und das Verhalten auf dem Endpunkt bieten

- Gerätebasierte Zugangskontrolle, die eine zusätzliche Ebene des Datenschutzes und der Verhinderung von Sicherheitsverletzungen bietet und einen Zero-Trust-Ansatz ermöglicht

Diese Funktionen basieren auf demselben Fundament, von dem alle Kunden von Microsoft Defender for Endpoint heute profitieren:

- cloudbasierte Lösung mit nahezu unbegrenzter Skalierbarkeit für Ihre Anforderungen – keine zusätzlichen IT-Kosten, keine Kompatibilitätsprobleme, kein Warten auf Updates

- hohe Breite und Tiefe der integrierten Bedrohungsintelligenz, die durch maschinelle Lernmodelle und KI unterstützt wird

- Eine einheitliche Lösung mit Bedrohungsübersicht, Vorfallskorrelation und Einblicken sowie einer hochwertigen SecOps-Erfahrung als Teil von Microsoft 365 Defender

Microsoft Defender for Endpoint P1 löst unser Versprechen für Endpunktsicherheit ein, Unternehmen dabei zu helfen, Angriffe schnell zu stoppen, ihre Sicherheitsressourcen zu skalieren und ihre Verteidigung weiterzuentwickeln.

Die bisher bestehende Endpunktsicherheitslösung wird weiterhin ohne Änderungen angeboten und als Microsoft Defender für Endpunkt Plan 2 bezeichnet.

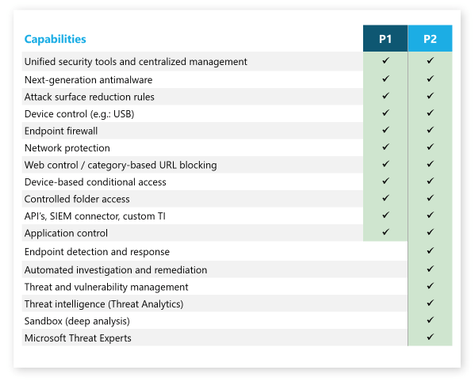

Lösungen im Vergleich

Der neue Plan 1 ist eine Teilmenge der Funktionen, die heute in Microsoft Defender for Endpoint enthalten sind – wie in der Microsoft Grafik unten grün hervorgehoben. Er bietet Unternehmen die grundlegende Sicherheit, die sie gegen Malware und andere Bedrohungen wie Ransomware benötigen, und hilft Unternehmen beim Einstieg in die Zero-Trust-Reise mit Funktionen, die den Zugriff und das Verhalten auf dem Endpunkt kontrollieren sowie bedingten Zugriff ermöglichen.

Kunden, die sich für Plan 1 entscheiden, sind diejenigen, die den Schutz ihrer Clients im Fokus haben. Plan 1 bietet die besten Grundlagen für Prävention und Schutz für Clients unter Windows, macOS, Android und iOS. Es umfasst Gerätekontrolle, Endpunkt-Firewall, Netzwerkschutz, Web-Content-Filterung, Regeln zur Reduzierung der Angriffsfläche, kontrollierten Ordnerzugriff, gerätebasierten bedingten Zugriff, APIs und Konnektoren sowie die Möglichkeit, Ihre eigenen benutzerdefinierten Bedrohungsdaten einzubringen. Darüber hinaus bietet die Lösung Zugriff auf die Sicherheitsfunktionen von Microsoft 365 Defender zur Anzeige von Warnungen und Vorfällen, Sicherheits-Dashboards, Geräteinventar sowie zur Durchführung von Untersuchungen und manuellen Reaktionen auf Vorfälle.

Für die umfassendste Endpunktsicherheitslösung ist Plan 2 bei Weitem die beste Lösung für Unternehmen, die eine Lösung mit fortschrittlicher Bedrohungserkennung und -abwehr, tiefgreifenden Untersuchungs- und Jagdfunktionen, sowie fortschrittlichen SecOps-Untersuchungs- und Bereinigungswerkzeugen benötigen. Die Funktionen von Plan 2 tragen dazu bei, Sicherheitsverletzungen zu verhindern, die Zeit bis zur Behebung zu verkürzen und das Ausmaß von Angriffen zu minimieren – mit Schwachstellenmanagement, Endpunkt-Erkennung und -Reaktion, automatischer Behebung, fortschrittlicher Suche, Sandboxing, verwalteten Suchdiensten, sowie detaillierten Bedrohungsdaten und Analysen zu den neuesten Malware-Kampagnen und Bedrohungen von nationaler Seite.

In der folgenden Tabelle finden Sie einen Vergleich der Funktionen von Plan 1 und Plan 2.

Ein kleiner Rundgang

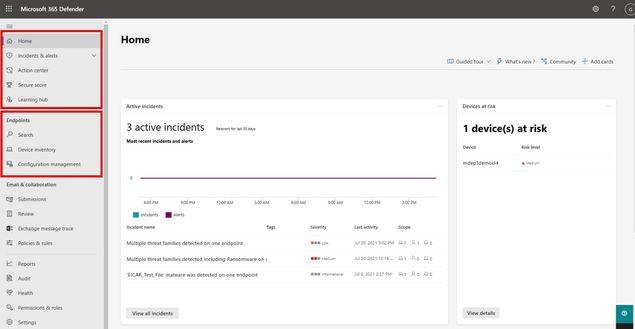

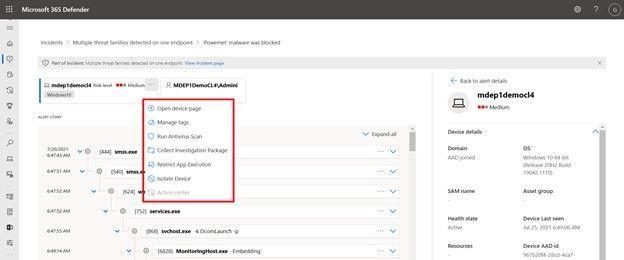

Gehen wir anhand eines Beispiels durch, wie ein Sicherheitsanalyst die Funktionen von Microsoft Defender for Endpoint P1 nutzen kann, um ein Sicherheitsereignis zu entdecken und zu untersuchen.

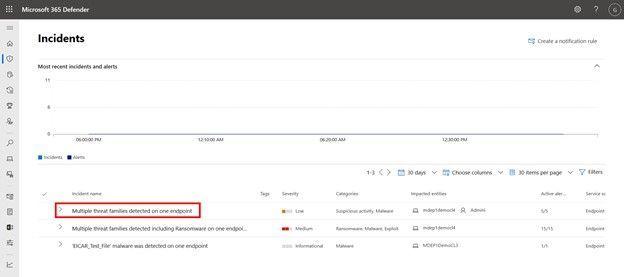

Sicherheitsteams können über Microsoft 365 Defender unter security.microsoft.com auf die P1-Funktionen zugreifen. Nach der Anmeldung landen Sie auf der Startseite, die einen schnellen Überblick über aktive Vorfälle, einen Überblick über den Zustand Ihrer Geräte und die möglicherweise gefährdeten Geräte bietet. Weitere wichtige Links befinden sich im Menü auf der linken Seite, über die Teams Vorfälle und Warnungen einsehen, Suchen durchführen, ihr Geräteinventar einsehen und auf die Konfigurationsverwaltung zugreifen können.

Die Vorfall Übersicht bietet detaillierte Informationen zu jedem Vorfall, einschließlich Schweregrad, Bedrohungskategorien, betroffene Entitäten wie Benutzer und Geräte und mehr. Werfen wir einen genaueren Blick auf den Vorfall „Mehrere Bedrohungsfamilien auf einem Endpunkt entdeckt“.

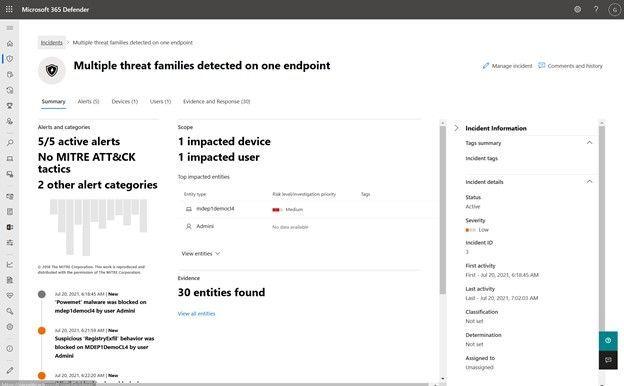

Ein Vorfall wird erstellt, indem verwandte Warnungen und Verhaltensweisen miteinander in Beziehung gesetzt werden. So erhalten Sicherheitsteams einen ganzheitlichen Überblick über die potenzielle Bedrohung und können diese schnell bewerten und Maßnahmen ergreifen. Auf der Vorfallsseite kann das Sicherheitsteam anhand der zusätzlichen Details, die enthalten sind, wie z. B. alle mit dem Vorfall verbundenen Warnungen, welche Benutzer und Geräte betroffen waren, die verwendeten MITRE ATT&CK-Taktiken und alle gesammelten Beweise, weitere Untersuchungen durchführen.

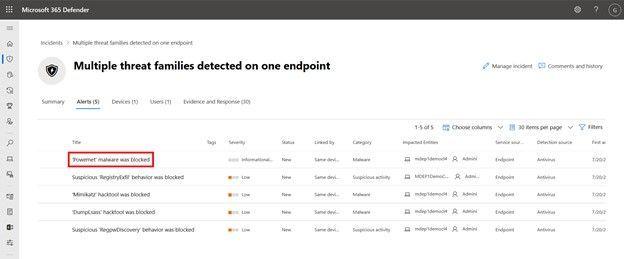

Auf der Registerkarte „Alarme“ sehen wir uns den Alarm mit der Bezeichnung „Powemet-Malware wurde blockiert“ an. Diese Warnung wurde von unseren Antimalware-Funktionen erzeugt, die verhaltensbasierten, heuristischen und Echtzeit-Virenschutz bieten. Microsoft Defender for Endpoint bietet eine der besten Anti-Malware-Funktionen der Branche mit integriertem maschinellem Lernen und verhaltensbasierter Überwachung, die in unabhängigen AV-Tests stets Bestnoten erzielt.

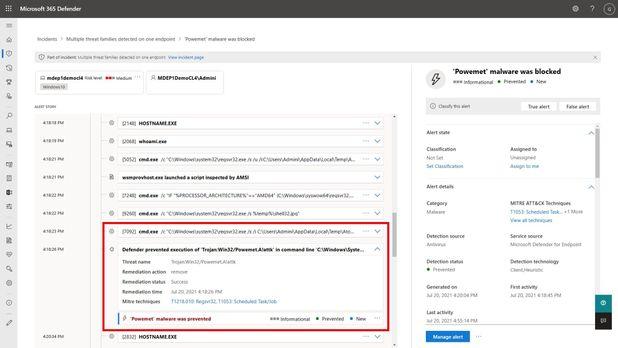

Auf der Warnmeldungsseite kann das Sicherheitsteam umfangreiche und aufschlussreiche Informationen über die spezifische Warnmeldung und den Ausführungsprozess einsehen. In diesem Beispiel können wir sehen, dass Cmd.exe den Angriff gestartet hat, der als „Powemet“ erkannt wurde.

Durch die Analyse der Prozessausführungsstruktur und des Angriffsflusses kann das Sicherheitsteam die Bedrohung einschätzen und dann direkt auf der Warnseite Abhilfemaßnahmen ergreifen. Dies kann ganz einfach durch Klicken auf die Ellipsen neben dem Gerät oben auf der Warnseite erfolgen. Dort stehen dem Sicherheitsteam eine Reihe von Aktionen zur Verfügung, z. B:

- Öffnen der Geräteseite für weitere Details

- Verwalten der Geräte-Tags

- Durchführen eines AV-Scans

- Sammeln eines Untersuchungspakets

- Einschränkung der App-Ausführung

- Isolieren eines Geräts

Je nach Bedarf kann der Sicherheitsanalytiker direkt in der Konsole die entsprechenden Maßnahmen ergreifen, um seine Untersuchungen und Abhilfemaßnahmen fortzusetzen.

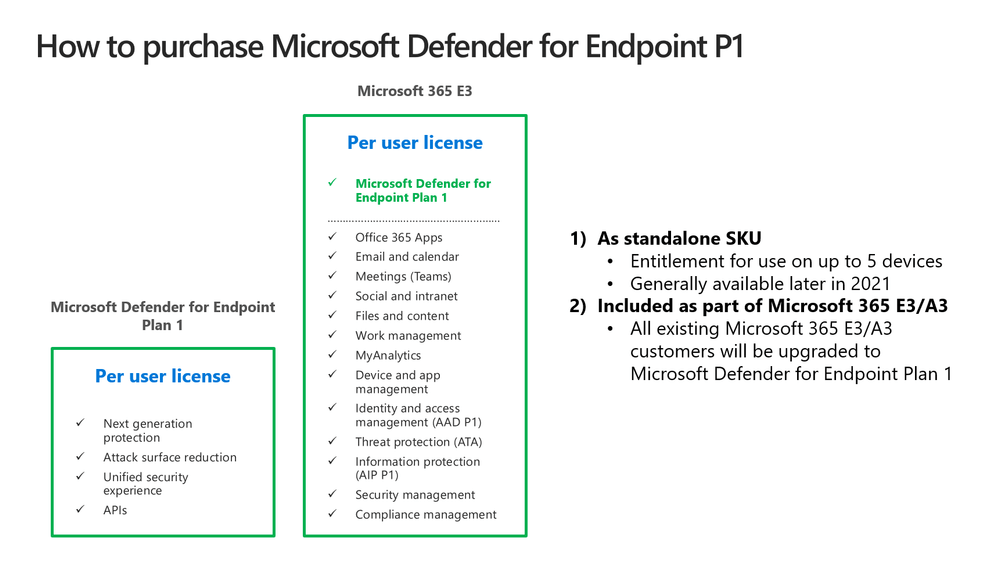

Lizenzierung

Während der Public Preview können Unternehmen Microsoft Defender für Endpoint P1 kostenlos testen. Die allgemeine Verfügbarkeit wird voraussichtlich im Laufe dieses Jahres 2021 erfolgen. Sobald Plan 1 allgemein verfügbar ist, wird er auf zwei Arten angeboten:

- Als eigenständige SKU, die pro Benutzer lizenziert wird. Berechtigte lizenzierte Benutzer können Microsoft Defender für Endpoint Plan 1 auf bis zu fünf Geräten gleichzeitig verwenden.

- Als Teil von Microsoft 365 E3/A3 mit den gleichen Berechtigungen pro Benutzer und Gerät wie oben beschrieben.

Kunden, die bereits über Microsoft 365 E3/A3 verfügen, erhalten automatisch die Funktionen von Microsoft Defender für Endpoint P1, sobald diese allgemein verfügbar sind. Sie müssen einige Schritte unternehmen, um diese Funktion zu aktivieren – wir werden diese Informationen im Detail weitergeben, sobald sie allgemein verfügbar sind.

Unternehmen, die Lizenzen besitzen, die Microsoft Defender für Endpoint P2 beinhalten, sind nicht für P1 berechtigt. Diese Lizenzen sind bereits berechtigt, die umfassende Lösung P2 zu nutzen.

Ok! Und wie fangen wir an?

Ausführliche Informationen zu den Funktionen und Bereitstellungsrichtlinien von Microsoft Defender für Endpoint P1 findest Du auf der Microsoft Dokumentationsseite.

Microsoft Defender für Endpoint P1 unterstützt Clients unter Windows 7, 8.1, 10, 11, macOS, Android und iOS. Um loszulegen, können sich Unternehmen für die Vorschau anmelden. Nach der Anmeldung können Kunden P1 90 Tage lang kostenlos testen. Nach Ablauf der 90 Tage kümmert sich Dein Ansprechpartner von Improve IT gerne um die Verlängerung Eurer Accounts.

Detaillierte Informationen zu den Hardware- und Softwareanforderungen findest Du in folgender Dokumentation.

1 Kommentar

Conditional Access, VPNs & Geolocations – Improve IT · 31. Oktober 2021 um 16:36

[…] noch zahlreiche automatisierte Schutzmechanismen. So haben wir beispielsweise bereits im Beitrag Wie „Microsoft Defender for Endpoint Plan 1“ Deine IT-Sicherheit verbessert. – Improve IT (imp… erläutert, welche Möglichkeiten der Plan EP 1 bietet. Der Microsoft E5 Plan bietet hier sogar […]